Read the rest of the post ' Seguridad en el trabajo: los factores de riesgo laboral '

Queridos lectores, espero que hayáis comenzado el año con buen pie y que el periodo navideño solo os haya traído regalos e ilusiones (y no algún susto en el ciberespacio). Por si acaso, quiero empezar el año con un pequeño tutorial acerca de cómo centralizar todos los códigos de doble factor que recibimos en una única solución y que os ayude así a simplificar un poco la seguridad de vuestra identidad digital.

Primero, la pregunta del millón: ¿por qué es necesario hacer un tutorial de esto? Pues, fundamentalmente, porque cada fabricante ha creado su propia solución de doble factor y, aunque todas ellas vengan a ser lo mismo, , cada fabricante intenta impulsar la suya propia, como es lógico (si bien nos deja con una miríada de aplicaciones aparentemente todas iguales). Y aunque tiene sentido desde la perspectiva de negocio, sólo consigue complicar más la vida de los usuarios y hacer más difícil un proceso que debería comprenderse bien porque se considera la mayor defensa frente a la suplantación de identidad digital que tenemos.

Ejemplo de la cantidad de aplicaciones existentes al respecto. Fuente: Google Play Store.

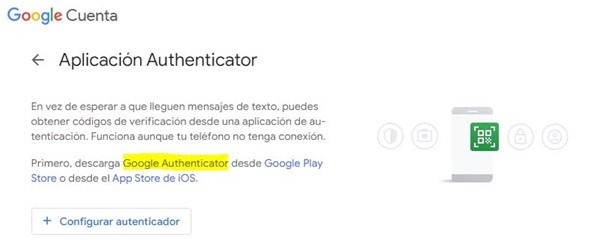

Así pues, en cualquier web o servicio donde se nos permita activar el doble factor software veremos cómo cada fabricante nos ofrece emplear su propia solución. Vamos a utilizar como ejemplo Google y Microsoft:

Esto, lógicamente, provoca que el usuario regular, por desconocimiento, acabe manteniendo varias de estas aplicaciones de forma simultánea, añadiendo una fricción innecesaria,además de poder llegar a suponer un riesgo de seguridad. Por ejemplo,el día que nos llegue una notificación de una aplicación “rara” que dice ser un doble factor, pensaremos que es la de algún otro servicio que hemos activado. La solución, sin embargo, es tan sencilla como simplemente hacer “click” en las opciones que suelen decir algo como “usar otra aplicación existente” o directamente “configurar +” y recibimos un código QR que podemos leer con la aplicación de nuestra elección:

Este es un ejemplo de código QR que debemos escanear con la aplicación de autenticación de nuestra elección para dar de alta el servicio.

Saber esto nos ayuda, no sólo a mantener un solo sistema, sino a mantener el mismo código de doble factor en varias aplicaciones (a modo de copia de seguridad adicional, si bien las soluciones más comunes que os mencionaré en el siguiente párrafo ya incluyen mecanismos de copia de seguridad), ya que no suele haber un límite a cuántas aplicaciones de autenticación damos de alta por cada servicio.

Ejemplo de un mismo servicio, en este caso la cuenta de Microsoft, donde ya hay más de una aplicación de autenticación dada de alta e incluso me deja seguir añadiendo.

Y, como la pregunta que suelo recibir a continuación cuando explico esta cuestión es “¿Qué aplicaciones de doble factor son las más recomendables?”, me gustaría ofrecer tres alternativas: Google Authenticator, Microsoft Authenticator y el propio Keychain de Apple. Importante destacar que estas tres aplicaciones nos ofrecen:

La activación de los dos primeros es sencilla, simplemente descargando estas aplicaciones en la Store de Google o en la Apple Store, procedemos a su configuración y ya vamos dando de alta las webs que queramos. Sin embargo, la de Apple tiene algo de truco, ya que se accede desde Ajustes > Contraseñas, pero requiere que tengamos ya guardado el inicio de sesión de esa web. En ese momento, si accedemos a esas credenciales, veremos una opción de “Configurar código de verificación…” que nos permite escanear los QR que hemos mencionado antes.

Ejemplo de una entrada creada para que se vean las opciones de configuración.

Cierro ya este pequeño tutorial esperando que os haya servido de ayuda y, en caso de que muchos de vosotros aún desconozcáis qué es esto del doble factor, os invito a leer algunos artículos (Consejos para empresas, Riesgos del cambio de teléfono o la seguridad de SMS en entredicho) de este mismo blog donde ya hemos tratado esta cuestión. ¡Nos vemos en el próximo artículo!